Penetrationstest: Entdecken Sie Ihre Schwachstellen, bevor andere es tun.

Unsere Experten simulieren gezielte Angriffe auf Ihr System, um Schwachstellen aufzudecken, bevor sie zu echten Bedrohungen werden.

- Ganzheitliche Sicherheitsprüfung

- Aktuelle Testmethoden

- Individuell auf Ihre Bedürfnisse angepasst

Ist Ihre Cyber-Sicherheit wirklich so robust, wie Sie glauben?

Sie investieren in Cyber-Sicherheit, aber sind Sie wirklich sicher? Ein unentdecktes Leck könnte von Kundendaten bis zu Geschäftsgeheimnissen alles gefährden.

Unsere Penetrationstests gehen über das Offensichtliche hinaus. Wir identifizieren auch tiefliegende Schwachstellen und bieten konkrete Lösungen.

Penetrationstests mit Concepture

Ganzheitliche Sicherheitsprüfung

Wir beleuchten alle Aspekte Ihrer Cyber-Sicherheit, von Software bis Hardware, von internen Prozessen bis zu externen Bedrohungen.

Aktuellste Testmethoden

Cyber-Bedrohungen verändern sich ständig, und wir auch. Wir bleiben immer auf dem Laufenden, um Ihnen den effektivsten Schutz zu bieten.

Individuelle Anpassung

Jedes Unternehmen ist anders, und unser Ansatz ist flexibel genug, um auf Ihre spezifischen Bedürfnisse einzugehen.

Der Ablauf

Testauswahl: Entscheidung zwischen Black-, Grey- oder Whitebox-Test

Wir evaluieren zunächst, welche Art von Test am besten zu Ihren Bedürfnissen passt.

Vorbereitungsphase: Klärung und Vertragsunterzeichnung

In dieser Phase klären wir alle Details, von den Zielen bis zu den zu testenden Systemen, und unterzeichnen den Vertrag.

Kommunikation: Technische Abstimmungen

Es ist wichtig, die IT-Administratoren im Vorfeld über den geplanten Penetrationstest zu informieren, um Fehlalarme zu vermeiden.

Durchführung: Der eigentliche Penetrationstest

Unsere zertifizierten Ethical Hacker führen den Test durch, um Schwachstellen in Ihrer Cyber-Sicherheitsinfrastruktur zu identifizieren.

Analyse: Übergabe und Besprechung der Ergebnisse

Wir übergeben einen detaillierten Bericht und besprechen die gefundenen Schwachstellen sowie Empfehlungen für Verbesserungen mit Ihnen.

Nachkontrolle: Optionaler erneuter Test

Auf Wunsch führen wir einen erneuten Test durch, um die Wirksamkeit der umgesetzten Maßnahmen zu überprüfen.

„Der Pentest hat uns dabei unterstützt, potentielle Sicherheitslücken zu erkennen und zu beseitigen, während die Security Awareness Kampagne das Bewusstsein unserer Mitarbeiter für Cyberbedrohungen geschärft hat. Wir schätzen die professionelle Unterstützung von Concepture außerordentlich und setzen auch zukünftig auf Ihre Expertise in Fragen der Cybersicherheit.“

Dirk Holzmann

Teamleiter IT, Cairo AG

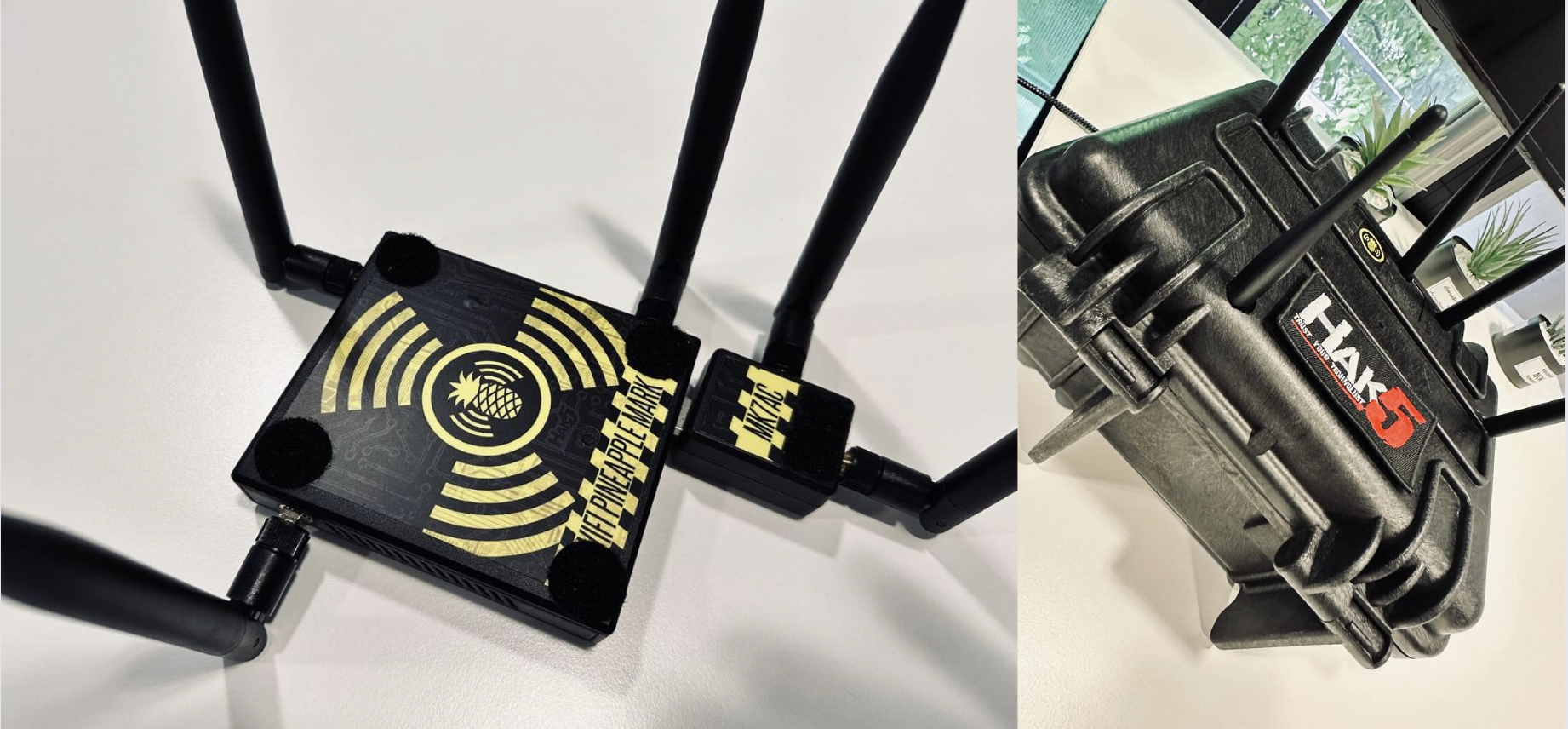

Eingesetzte Techniken

Security-Review

Analyse von Konfigurationen, Designs und Code auf Sicherheitsaspekte.

Black-Box-Testing

Simuliert Angriffe von externen Quellen, die wenig über Ihr System wissen.

Netzwerkanalyse

Überwachung von Datenpaketen und APIs zur Früherkennung von Anomalien.

Grey-Box-Testing

Ein Mittelweg, bei dem der Angreifer mit beschränkten Informationen beginnt und weitere ermittelt.

Reverse Engineering

Tiefgehende Analyse von Software und Hardware, um unbekannte Schwachstellen zu identifizieren.

White-Box-Testing

Simuliert interne Angriffe mit detaillierten Kenntnissen über Ihre IT-Infrastruktur.

Kontinuierliche Nachverfolgung und Support

Wir stehen Ihnen vor, während und nach dem Penetrationstest zur Seite, um eine lückenlose Sicherheit zu gewährleisten.

Häufige Fragen zu Penetrationstests

Mittelgroße Unternehmen haben oft spezifische Anforderungen und Bedenken, wenn es um Penetrationstests geht. Hier sind die Antworten auf Ihre dringendsten Fragen rund um unsere Penetrationstests

Was ist ein Penetrationstest?

Ein Penetrationstest ist eine simulierte Cyberattacke auf Ihr IT-System, um Schwachstellen zu identifizieren und die Wirksamkeit Ihrer Sicherheitsmaßnahmen zu bewerten. Was konkret getestet wird und weshalb wird individuell mit unseren Kunden abgestimmt.

Warum sollte ich einen Penetrationstest durchführen lassen?

Cyberbedrohungen ändern sich ständig. Ein Penetrationstest gibt Ihnen einen aktuellen Überblick über die Sicherheitslage Ihres Unternehmens und hilft Ihnen, potenzielle Schwachstellen zu identifizieren, bevor sie von Angreifern ausgenutzt werden können.

Wie oft sollte ich einen Penetrationstest durchführen?

Die Häufigkeit hängt von verschiedenen Faktoren ab, wie z.B. der Branche, der Sensibilität Ihrer Daten und regulatorischen Anforderungen. Generell empfehlen wir jedoch, mindestens einmal jährlich einen Test durchzuführen.

Was sind die Kosten eines Penetrationstests?

Die Kosten können variieren und sind abhängig von der Größe des Netzwerks, den Anwendungen und der Tiefe des Tests. Eine pauschale Aussage hierzu wäre unseriös. Gerne erstellen wir Ihnen ein auf Ihre Bedürfnisse ausgerichtetes Angebot.

Was ist der Unterschied zwischen einem Black-Box-, White-Box- und Grey-Box-Test?

- Black-Box-Test: Simuliert einen externen Angriff ohne Insider-Informationen.

- White-Box-Test: Simuliert einen internen Angriff mit vollständigem Zugriff auf Code und Daten.

- Grey-Box-Test: Ein Mittelweg, bei dem der Tester begrenzten Zugriff auf das System hat.

Ist ein Penetrationstest für kleine und mittelständische Unternehmen sinnvoll?

Ja, Cyberangriffe richten sich nicht nur gegen große Unternehmen. Kleinere Unternehmen sind oft sogar ein leichteres Ziel, da sie in der Regel weniger in Cyber-Sicherheit investieren.

Kann ein Penetrationstest meine IT-Infrastruktur beschädigen?

Unsere Tests sind darauf ausgelegt, Ihre Systeme nicht zu beschädigen oder den Betriebsablauf zu stören. Wir koordinieren den Testzeitpunkt und die -methoden sorgfältig mit Ihnen, um Ihren Alltag nicht zu stören.

Wer führt den Penetrationstest durch?

Unser Team aus zertifizierten, erfahrenen Cybersicherheitsexperten führt alle Tests durch.

Was passiert, wenn kritische Sicherheitslücken gefunden werden?

Sollten kritische Sicherheitslücken aufgedeckt werden, werden wir Sie umgehend informieren und eine gemeinsame Startegie für eine möglichst schnelle Behebung der Lücken entwickeln.

Wie erhalte ich ein Angebot?

Für einen erstmaligen Penetrationstest bieten wir unseren Neukunden ein kostenloses Erstgespräch an. Alternativ kontaktieren Sie uns einfach über unser Formular, senden Sie uns eine E-Mail oder rufen Sie uns an. Wir werden Ihre Anforderungen besprechen und Ihnen ein individuelles Angebot erstellen.

Ihre Sicherheit ist nur einen Klick entfernt

Haben Sie Fragen, die hier nicht beantwortet wurden, oder möchten Sie ein persönliches Gespräch? Wir freuen uns darauf, Ihnen weiterzuhelfen.